前言

以前做的题

题解

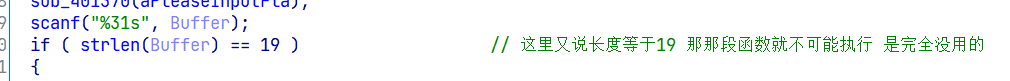

有个小陷阱,正好掉进去了。

进入sub_401220()

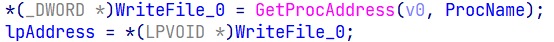

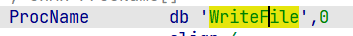

这里存了个地址,ProcName就是那个函数名

就相当于把WriteFile()函数地址存过去

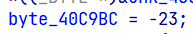

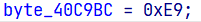

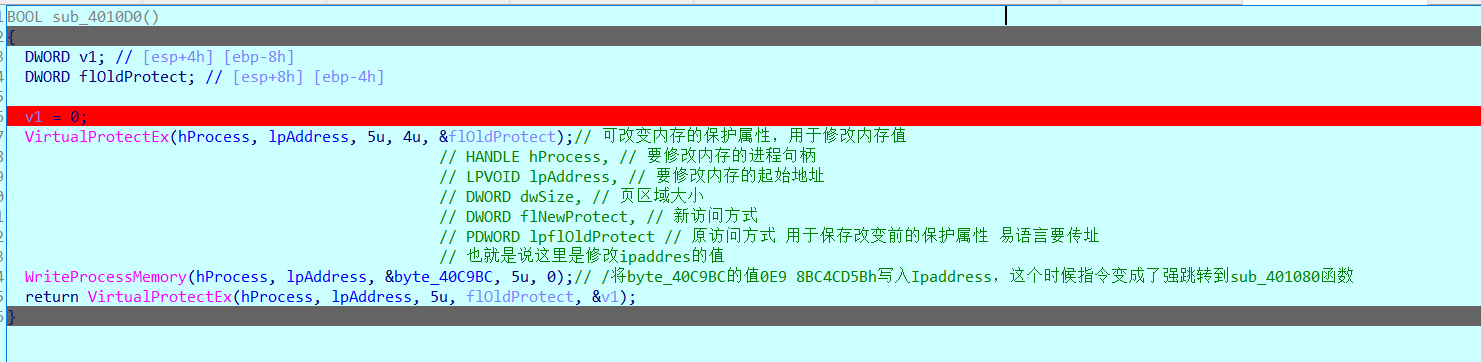

值得注意,-23就是0xE9

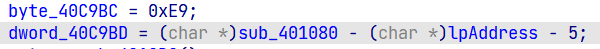

而dword_40C9BD的计算方式跟jmp偏移地址的计算方式十分类似。

即偏移地址=目标地址-当前地址-5。(5为E9 xxxxxxxx这条指令的长度)

偏移地址=目标地址-下一行指令地址

《汇编语言》P180。在8086上 JMP指令长度为2

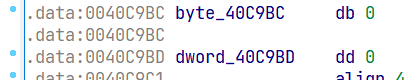

这俩变量在地址上还是连续

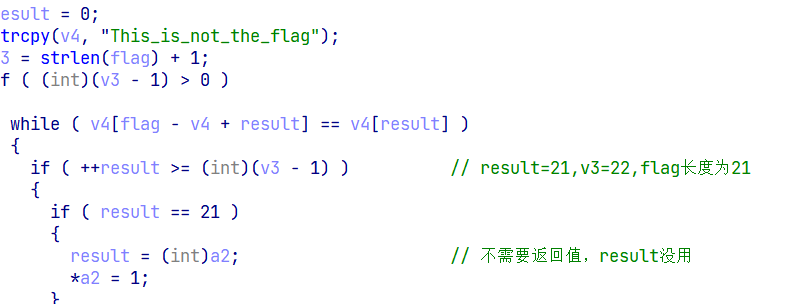

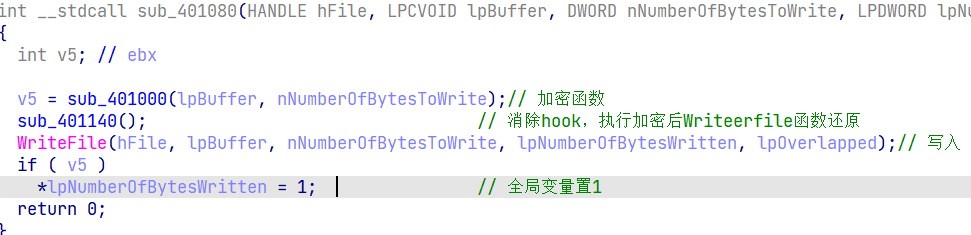

真正的加密函数

诶,笔记做到这就断了,忘了当时在干嘛了,算了,留个

TODO:补充此题后续