前言

关键字:[反序列化|typecho|soap]

题解

扫目录扫出www.zip

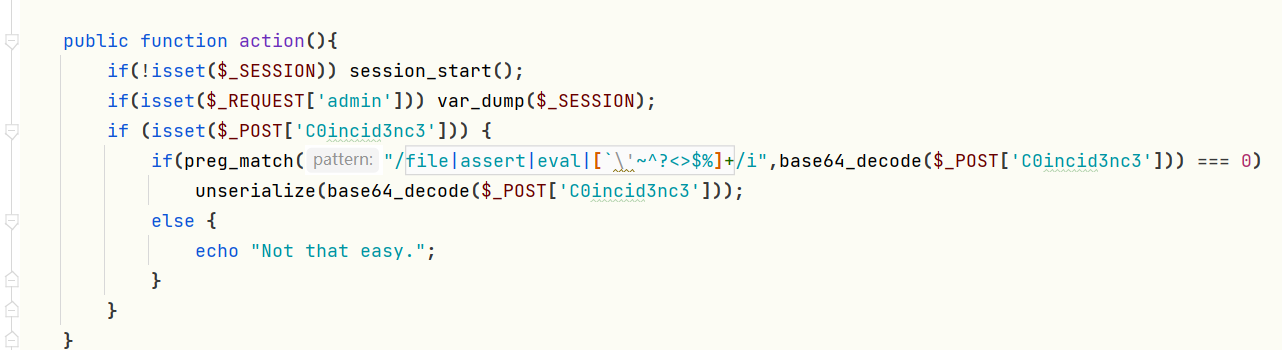

第一步是找输入点,在usr/plugins/HelloWorld/Plugin.php中找到个action()

这里的action一般是自动加载的,当路由加载类时会自动加载某个函数。

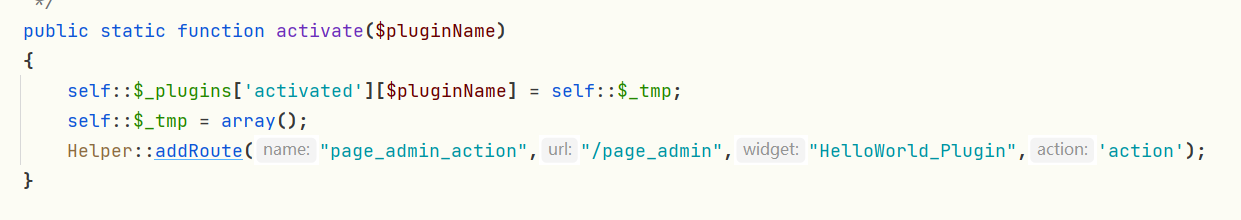

比如路径是这样的,所有搜HelloWorld_Plugin(类似于字符串拼接而成的包名,由路由代码决定)

在var/Typecho/Plugin.php中找到

访问/page_admin的时候,会自动加载HelloWorld_Plugin类,而且会自动调用action函数,所以我们输入点的路由为/page_admin

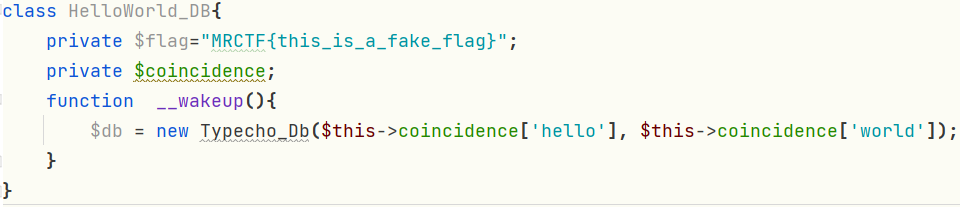

在usr/plugins/HelloWorld/Plugin.php中还有